Technologie

Dans la peau d'un pirate : Comprendre les outils de hacking pour mieux se protéger

Raphaël |

Aujourd'hui, je vous propose de plonger dans l'univers du piratage informatique. Non pas pour vous inciter à devenir un hacker, mais pour mieux comprendre les outils et les techniques utilisés par les cybervoyous. En connaissant leurs méthodes, vous serez mieux préparé à protéger vos données et vos systèmes. Dans cet article, nous allons explorer trois outils populaires parmi les pirates : les câbles O.MG, le Wifi Pineapple et le Flipper Zero. Pour chaque outil, nous verrons son mode opératoire, une image illustrative et des moyens de s'en prémunir.

Cet article vise à présenter les modes opératoires des pirates, il n'explique pas comment en devenir un. Utiliser un tel appareil à des fins malveillantes est très lourdement puni par les lois françaises. Par exemple, l'article 323-1 du Code pénal prévoit une peine de 100 000 € d'amende et trois ans de prison pour le simple fait d'accéder frauduleusement au contenu d'un ordinateur ou d'un téléphone.

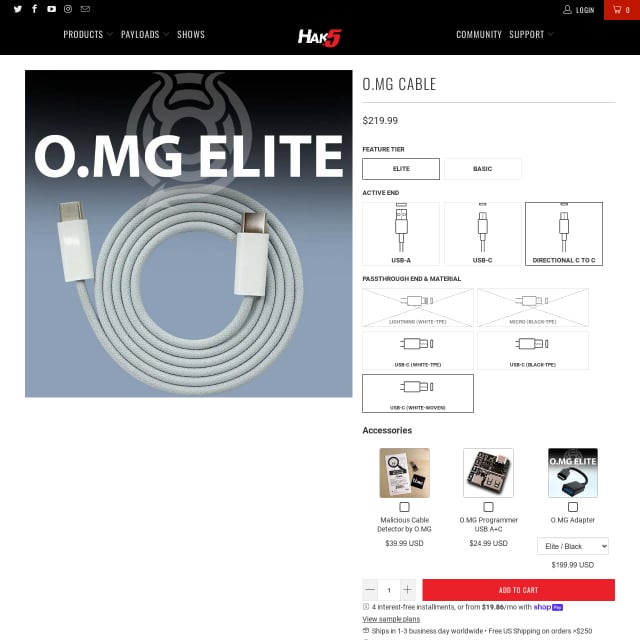

1. Les câbles O.MG

Les câbles O.MG sont des câbles USB spécialement conçus pour prendre le contrôle de votre vie numérique. Ils ressemblent à des câbles USB ordinaires, mais contiennent un microcontrôleur et une mémoire intégrée.

Mode opératoire

Lorsque vous branchez ce cable, pensant charger votre clavier sans fil, votre ordinateur ou votre téléphone, celui-ci peut, au choix :

- Enregistrer tout ce que vous saisissez sur votre clavier : vos mots de passe, votre carte bancaire, vos correspondances personnelles, vos recherches sur le web (y compris en navigation privée), etc.

- Se comporter lui-même comme un clavier et exécuter une séquence pré-enregistrée de touches, pour exécuter un programme malveillant ou en extraire une information par exemple.

- Créer un réseau wifi secret auquel le pirate pourra se connecter par la suite pour prendre le contrôle de votre ordinateur ou de votre téléphone.

- S'autodétruire pour ne laisser aucune trace.

Comment s'en prémunir

Être la cible de ce type d'outil est très peu probable si vous n'êtes pas une personne exposée publiquement ou stratégiquement critique. Il vaut plus de 200 € et nécessite un travail important d'approche, de développement et d'exploitation.

À ma connaissance, aucun anti-virus ne peut détecter ce type d'attaque. Cependant, pour vous protéger des câbles O.MG, le mieux est de toujours rester proche de vos câbles et clés USB. Ne branchez jamais une clé USB ou un câble dont vous n'êtes pas absolument certain de l'origine.

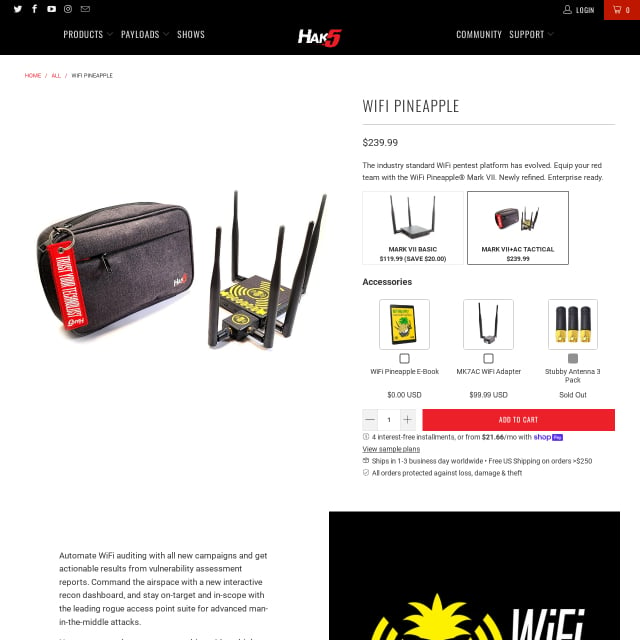

2. Le Wifi Pineapple

Le Wifi Pineapple est un outil d'hacking Wi-Fi qui permet aux pirates d'intercepter et de manipuler les connexions Wi-Fi. Il peut créer des points d'accès Wi-Fi fictifs, usurper l'identité de réseaux légitimes et capturer les données des utilisateurs qui s'y connectent. Vous croyez que vous êtes connecté au Wi-Fi du McDonald's, ça a toutes les caractéristiques du Wi-Fi du McDo, mais c'est un réseau pirate.

Mode opératoire

1. Le pirate configure le Wifi Pineapple pour créer un point d'accès Wi-Fi fictif avec un nom de réseau crédible.

2. Les utilisateurs se connectent au point d'accès fictif, pensant qu'il s'agit du réseau légitime.

3. Le pirate intercepte et enregistre les données transmises via ce point d'accès : identification à votre boite e-mail, numéro de carte bancaire, identifiants Amazon…

Comment s'en prémunir

Lorsque vous n'êtes pas chez vous, si vous souhaitez vous connecter à un réseau Wi-Fi, utilisez un VPN. Sinon, préférez la connexion 4G ou 5G de votre téléphone.

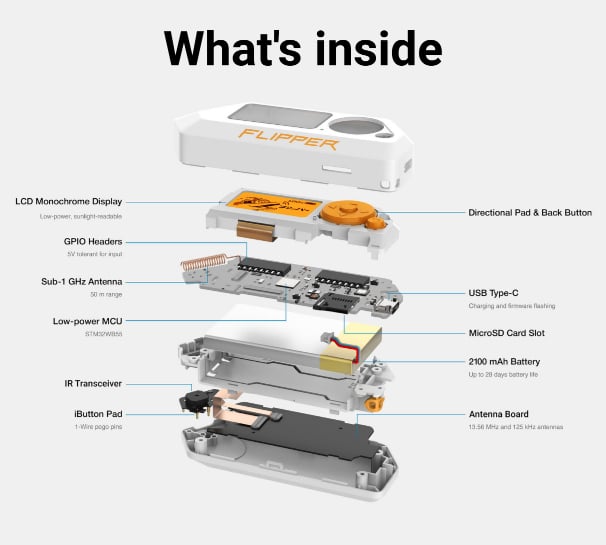

3. Le Flipper Zero

Le Flipper Zero est un outil multifonctionnel qui peut être utilisé pour cloner des badges RFID, intercepter des signaux infrarouges ou Bluetooth, imiter ou lire une puce NFC et même simuler des périphériques USB comme un clavier ou une souris. Il peut être utilisé pour accéder à des systèmes sécurisés sans autorisation.

Mode opératoire

Les fonctionnalités de l'outil sont tellement vastes et l'outil est tellement accessible qu'il est difficile d'identifier tout ce que peut en faire quelqu'un de malveillant :

- À proximité de votre carte bancaire, l'attaquant peut obtenir code et date de validité.

- À proximité de votre badge professionnel, l'attaquant peut le reproduire.

- À proximité d'une télécommande domestique (portail, garage, barrière, télévision, climatisation, etc.), l'attaquant peut en reproduire le signal.

- À proximité de votre clavier ou de votre souris sans fil, l'attaquant peut prendre le contrôle de votre ordinateur.

- À proximité d'un échange Bluetooth entre deux appareils, l'attaquant peut consulter l'échange.

- En connectant le Flipper à un ordinateur, l'attaquant peut prendre le contrôle durablement d'un ordinateur, à la manière du câble O.MG.

L'outil est tellement bien conçu et ouvert que tout est possible tant que l'attaquant est un peu créatif. Si c'est numérique, c'est vulnérable.

Comment s'en prémunir

Existe-t-il un moyen de prévenir la créativité humaine en matière de malveillance ? Vous avez quatre heures, je ramasse les copies dans les commentaires. Cependant, ici encore, il faut que l'attaquant vous cible spécifiquement pour être en mesure de vous atteindre. Tant que vous n'intéressez ni les services secrets ni les bandits, vous ne serez probablement jamais ciblé par cet outil.

Conclusion

Comprendre les outils et les techniques utilisés par les pirates est la première étape pour protéger vos données et vos systèmes. En connaissant le mode opératoire des pirates, vous pouvez adopter des mesures de sécurité appropriées pour vous prémunir contre ces menaces. N'hésitez pas à partager vos propres astuces et expériences dans les commentaires ci-dessous.